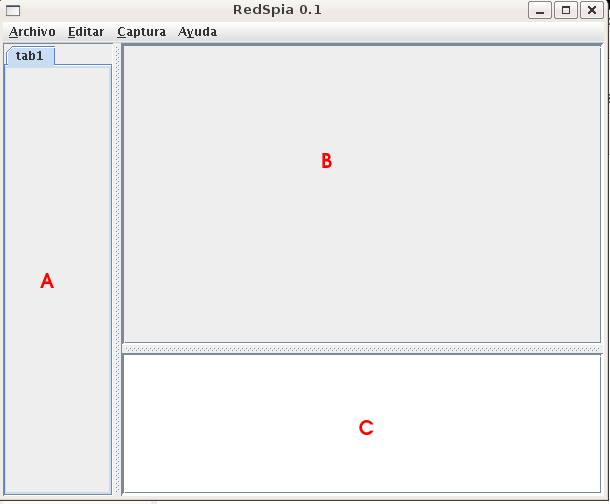

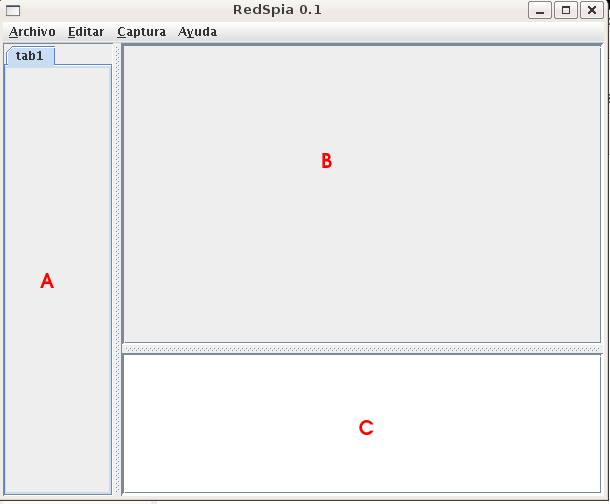

Figura 1. Ventana de RedSpia

| canalla@canalla-desktop:~/presentacion$

nmap -sP 192.168.1.1/24 Starting Nmap 4.10 ( http://www.insecure.org/nmap/ ) at 2006-11-22 17:15 CLST Host 192.168.1.1 appears to be up. Host 192.168.1.100 appears to be up. Host 192.168.1.101 appears to be up. Nmap finished: 256 IP addresses (3

hosts up) scanned in 7.929 seconds

|

| canalla@canalla-desktop:~/presentacion$

nmap 192.168.1.1 Starting Nmap 4.10 ( http://www.insecure.org/nmap/ ) at 2006-11-22 17:21 CLST Interesting ports on 192.168.1.1: Not shown: 1674 filtered ports PORT STATE SERVICE 20/tcp open ftp-data 21/tcp open ftp 23/tcp open telnet 80/tcp open http 1723/tcp open pptp Nmap finished: 1 IP address (1 host up) scanned in 119.445 seconds |